Gdzieś czytałem, że jest również BIOS-MOD który może to zmienić i dyski są HOT.

Awaria dysku też wymaga wyłączęnia serwera (to nie są przecież hot-swapowe dyski SAS).

SATA wspiera hot-swap.

Gównopłyty niekoniecznie, ale takie porządniejsze normalnie pozwalają na zmianę dysku w czasie pracy urządzenia.

Jeżeli ten mikroserwer ma kieszenie montażowe do dysków, to też pewnie obsługuje hot-swap.

Obsługuje, że możesz w czasie pracy fizycznie wymienić dysk - co nie oznacza, że będzie od poprawnie wykryty. Może te jakieś BIOS-mody to obsługują  Ogólnie była moda na te 'mikroserwery" od HP, które szczerze mówiąc nie są warte swojej ceny.

Ogólnie była moda na te 'mikroserwery" od HP, które szczerze mówiąc nie są warte swojej ceny.

Człowieku co Ty za bzdury wypisujesz. Startujesz VMkę z ISO, montujesz partycje, chrootujesz się i robisz co naleźy. Miałeś kiedykolwiek styczność z KVM, bo mam wrażenie, że co najwyżej z Virtualboksem?

Za to Ty ślepo wierzysz, że proxmox pozbawiony jest dziur? Chłopcze za wszelką cenę chcesz pokazać jak masz rację i im bardziej chcesz udowodnić, że się znasz, tym bardziej bzdetnych chwytasz się argumentów. Piszesz jakieś bzdury o chroot w VMce, o lukach w protokołach. Pokaż mi oprogramowanie, które luk nie posiada. Z protokołu jabbera korzysta się również do wewnętrznej komunikacji w firmach, rozumiem że Ty nie pozwoliłbyś pracownikom korzystać z tego protokołu, bo kogoś kiedyś zhackowano?

Chodziło mi o Promox, że nie wspiera mdraid.

No bo ty sie ciągle czepiasz i polecasz tego archipela co jest bez sensu jak on ma 1 serwer to po co mu zarządzanie kilkoma serwerami.Bez sensu.A po za tym jak sterujesz 50 serwerami to napewno jest mniej bezpieczne sterowanie tym z jednego panelu niż w jakichś grupach bo wystarczy jedna dziura i ktoś niepowolany może wyrządzić szkody na tych 50 serwerach tak jak włąśnie było z tym hostingiem vaserv.com.Korzystali z jakichs srodowisk wirtualizacyjnych stworzonych przez jakas firme i pozniej ktos im sie wlamal i wykasowal dane z wszystkich serwerow i pozniej ten programista od tego srodowiska wirtualizacyjnego popelnil samobojstwo.Wiec widac ze tu trzeba uwazac na takie rozne niesprawdzone wynalazki.

OMG! Miej pod opieką więcej jak 20 serwerów to zrozumiesz jakie bzdety wypisujesz.

EOT

Na stronie http://archipelproject.org/ jest napisane ze to jest beta 6 czyli nawet nie RC,jak zarządzasz tym jakąś duza infrastruktura no to gratulacje.Bety sa do testowania a nie na cos co ma dzialac.I mi nie wmawiaj ze coś sie nie znam bo już parę razy wyciągałem dane przez chroot na kvm po padzie serwera z takich systemow jak bsd i linux.

Na tym polegają centralne systemy zarządzania i zawsze będzie możliwość, że ktoś się dostanie do środowiska via aplikacja - przez to należy się także skupić na zabezpieczeniu warstwy sieciowej.

Jak nie potrafisz znaleźć wersji stable, to Twój problem.

EOT

jakieś 3 miesiace temu stoworzyłem problem na swoim blogu

Problem kaskadowego firewalla jest duży, gdyż realizacja jego nie jest łatwa, pomyslałem o systemach embedded np. RaspBerryPI. Ewentualnie z maszyn wirtualnych i Dockera jako systemu sterującego…

Duże piwo  dla tego co zrealizuje projekt firewalla na vmce, choćby jednego

dla tego co zrealizuje projekt firewalla na vmce, choćby jednego

Duże piwo

dla tego co zrealizuje projekt firewalla na vmce, choćby jednego

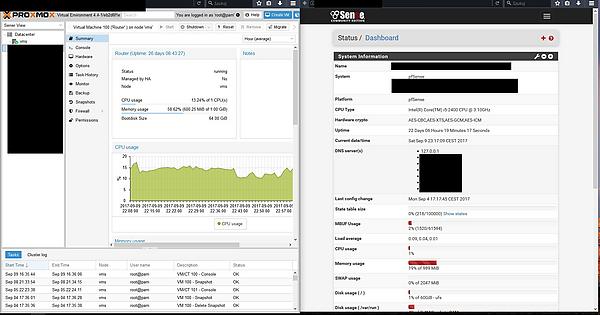

Taki ruter mam z firewallem oczywiście.

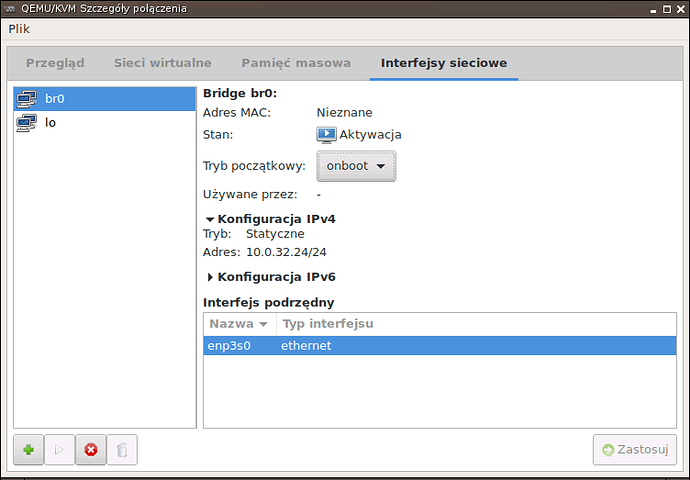

Muszę prosić Was o kolejną pomoc. Aktualny stan rzeczy jest taki, że do HPN54L przyszła karta HP NC360T z dwoma portami. Przy instalacji debiana system widział łącznie 3 eth. KVM oraz menadzer zainstalowany. OPNsense odpala na wirtualce, jednak nie widzi sieci mimo dodania br0.

ifconfig pokazuje to:

br0: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1500

inet 10.0.32.24 netmask 255.255.255.0 broadcast 10.0.32.255

inet6 fe80::cacb:b8ff:fecf:dc3b prefixlen 64 scopeid 0x20<link>

ether c8:cb:b8:cf:dc:3b txqueuelen 1000 (Ethernet)

RX packets 301985 bytes 391354367 (373.2 MiB)

RX errors 0 dropped 14 overruns 0 frame 0

TX packets 149032 bytes 10163351 (9.6 MiB)

TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

enp2s0f1: flags=4099<UP,BROADCAST,MULTICAST> mtu 1500

ether 00:26:55:d6:d6:2b txqueuelen 1000 (Ethernet)

RX packets 0 bytes 0 (0.0 B)

RX errors 0 dropped 0 overruns 0 frame 0

TX packets 0 bytes 0 (0.0 B)

TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

device interrupt 19 memory 0xfe880000-fe8a0000

enp3s0: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1500

inet 10.0.32.24 netmask 255.255.255.0 broadcast 10.0.32.255

ether c8:cb:b8:cf:dc:3b txqueuelen 1000 (Ethernet)

RX packets 303453 bytes 396975992 (378.5 MiB)

RX errors 0 dropped 0 overruns 0 frame 0

TX packets 149138 bytes 11258095 (10.7 MiB)

TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

device interrupt 18

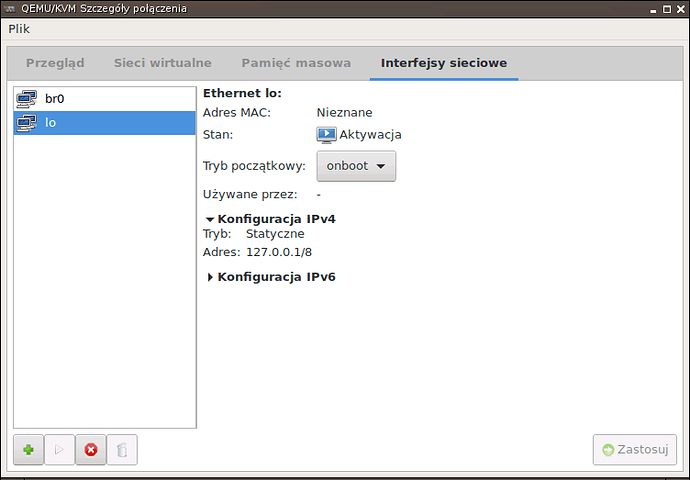

lo: flags=73<UP,LOOPBACK,RUNNING> mtu 65536

inet 127.0.0.1 netmask 255.0.0.0

inet6 ::1 prefixlen 128 scopeid 0x10<host>

loop txqueuelen 1 (Local Loopback)

RX packets 14 bytes 736 (736.0 B)

RX errors 0 dropped 0 overruns 0 frame 0

TX packets 14 bytes 736 (736.0 B)

TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

ip a s pokazuje:

1: lo: <LOOPBACK,UP,LOWER_UP> mtu 65536 qdisc noqueue state UNKNOWN group default qlen 1 link/loopback 00:00:00:00:00:00 brd 00:00:00:00:00:00 inet 127.0.0.1/8 scope host lo valid_lft forever preferred_lft forever inet6 ::1/128 scope host valid_lft forever preferred_lft forever 2: enp3s0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc mq master br0 state UP group default qlen 1000 link/ether c8:cb:b8:cf:dc:3b brd ff:ff:ff:ff:ff:ff inet 10.0.32.24/24 brd 10.0.32.255 scope global enp3s0 valid_lft forever preferred_lft forever 3: enp2s0f0: <BROADCAST,MULTICAST> mtu 1500 qdisc noop state DOWN group default qlen 1000 link/ether 00:26:55:d6:d6:2a brd ff:ff:ff:ff:ff:ff 4: enp2s0f1: <NO-CARRIER,BROADCAST,MULTICAST,UP> mtu 1500 qdisc pfifo_fast state DOWN group default qlen 1000 link/ether 00:26:55:d6:d6:2b brd ff:ff:ff:ff:ff:ff 5: br0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc noqueue state UP group default qlen 1000 link/ether c8:cb:b8:cf:dc:3b brd ff:ff:ff:ff:ff:ff inet 10.0.32.24/24 brd 10.0.32.255 scope global br0 valid_lft forever preferred_lft forever inet6 fe80::cacb:b8ff:fecf:dc3b/64 scope link valid_lft forever preferred_lft forever

W /etc/networks/interface mam tak:

This file describes the network interfaces available on your system

and how to activate them. For more information, see interfaces(5).

source /etc/network/interfaces.d/*

# The loopback network interface

auto lo

iface lo inet loopback

#-------------------------

# When using DHCP

#-------------------------

#auto lo

# iface lo inet loopback

auto br0

iface br0 inet dhcp

bridge_ports enp3s0

bridge_stp off

bridge_maxwait 0

#-------------------------

# When using static IP

#-------------------------

#

# auto lo

# iface lo inet loopback

# auto br0

# iface br0 inet static

# address 192.168.11.93

# netmask 255.255.255.0

# network 192.168.11.0

# broadcast 192.168.11.255

# gateway 192.168.11.1

# dns-nameservers 192.168.11.2 192.168.11.1

# dns-search hiroom2.com

# bridge_ports ens3

# bridge_stp off

# bridge_maxwait 0

#

#

# The primary network interface

allow-hotplug enp3s0

iface enp3s0 inet dhcp

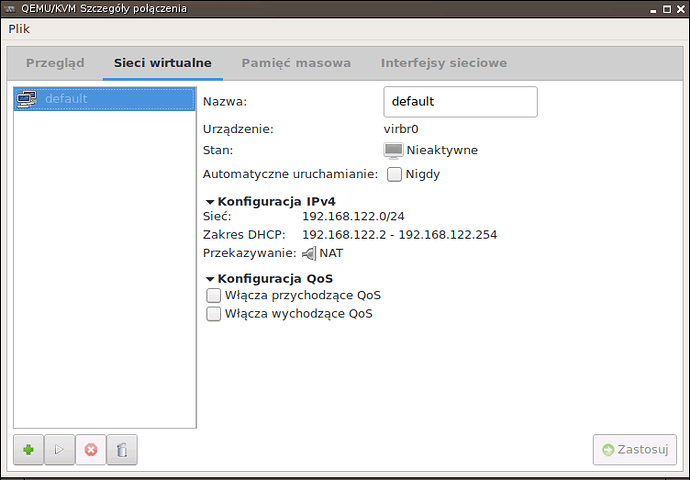

A sama maszyna widzi to tak:

Adres od mojego ISP będzie co prawda inny niż 10-tki, stąd w /etc/network/interface przygotowałem sobie wpis wykomentowany dla statycznego adresu od ISP.

Czy w takim razie potrzebuję jeszcze jeden br0?

Masz 2 dhcpy, dhclient i systemd. Wyłącz dhclient albo systemd-networkd. Dostajesz adres zarowno na interfejsie jak i na bridge. W VMM jako kartę ustawiasz br0. W OPN nie będziesz widział br0, lecz eth0.

@roobal wychodzi na to, że ja chyba źle zrobiłem. Idąc zgodnie z tym przewodnikiem dołożyłem do /etc/network/interfaces właśnie br0, które mostkuje się z interfacem od WANu.

To raczej stara metoda. W systemd konfiguruje się interfejsy w /etc/systemd/network. Choć nie zdziwię się jak w Debianie zostało po staremu.

Pod systemd konfiguracja sieci jest ciutkę bardziej porypana. Było prosto, jakiś debil wymyślił po swojemu.

Na marginesie … journald też jest boskie

Po niezliczonych próbach jednak zmieniam koncepcje, i stawiam Zentyala. Będzie to chyba najlepsze rozwiązanie dla mnie.