Czy spotkaliście aby dostawcy blokowali ruch VPN, RDP, VNC lub inny do pracy zdalnej?

Mam loklanego dostawce TV Kablowa i VPN zrywa po jakiejś chwili (potwierdzone w całym mieście) a RDP jest blokowane (może wina profilu sieci- publiczny?)

Czy spotkaliście aby dostawcy blokowali ruch VPN, RDP, VNC lub inny do pracy zdalnej?

Mam loklanego dostawce TV Kablowa i VPN zrywa po jakiejś chwili (potwierdzone w całym mieście) a RDP jest blokowane (może wina profilu sieci- publiczny?)

Tak, spotkałem. Spotkałem się też, lata temu, z blokowaniem ruchu SMTP bo niezałatane Windowsy XP łapały robaki, które porozumiewały się właśnie tamtędy

Natomiast o wiele częściej widzę routery domowe, które “optymalizują obsługę VPN”, dzięki czemu nie działa np. ich zagnieżdżanie.

To jest akurat głupi pomysł, więc może i dobrze.

Cóż… bywa. Kiedyś na pewno miałem problemy z dostawcami komórkowymi.

To dla mnie nowość.

Masz zaterminowane publiczne IP na swoim routerze?

CGNAT może powodować rozłączenie IPseca, gdy inny klient z tym samym routowanym IP próbuje nawiązać połączenie VPN.

żebym dobrze zrozumiał co piszesz. ma publiczne IP i na nim do tej pory nie było żadnych problemów. Natomiast fakt problemy dotyczą tylko jednego dostawcy w mieście

Z 1 się spotkałem.

2 i 3 raczej nie występuje (albo nie powinno) w publicznym internecie.

Ale np. openVPN czy SSTP praktycznie zawsze działa.

Jak blokują trzeba na infolinię zadzwonić powinni od “ręki” odblokować.

Przy VPN możesz mieć problem podwójnego NAT. Czasami VPN nie radzi sobie z tym.

Jest to problemem przy IPSecu. Jednak bardziej przy s2s gdzie publiczne IP jest wrecz wymagane, przy RA gdzie masz NAT-T, potrafi sobie poradzić. Podobnie L2TP z IPSec. Obecnie ISP lepiej sobie z tym radza.

tam jest na pewno pojedyńczy NAT

Może źle sformułowałem zapytanie

dokładnie chodzi mi o to że przy podłaczenu VPN do sieci firmowej:

Nie działa RDP (może ustawienia ESETa się gryzą)

a połączenie via VNC 'zawiesza się po krótkiej chwili.

I od tego combo - zrywa VPNa

Ja bym stawiał, na słabe łącze/router/odbiór sieci wifi u ofiary rozłączeń.

Są dwie ofiary rozłączeń, w różnych miejscach miasta, może faktycznie infrastruktura dostawcy kablówki leży i kwiczy bo po połączeniu via Hotspot-Telefon jest ok

Masz regułkę na firewallu na forward, która zezwala Ci na ruch na porty RDP? Firewall w Windows zezwala na połączenia RDP z podsieci VPN?

Na czym stawiasz ten VPN? IPSec, L2TP/IPSec, PPTP, SSTP, OVPN, inny?

Raczej nie sądzę.

ad.1 Wszystko działa z innej sieci np. Orange etc. - co ciekawe , osoba która korzysta z jednego laptopów zdalnie ma też w domu komputer stacjonarny i tam ma od 3 lat ustawione połączenie RDP via VPN jw. Od TEGO SAMEGO DOSTAWCY (jeszcze inna lokalizacja (wiem pokręcone)) tylko ze do innego serwera i jest wszystko ok.

Oba zdalne komputery z którymi te osoby się łączą maja Win10 na pokładzie

Może faktycznie Win10 z ESETem coś blokują

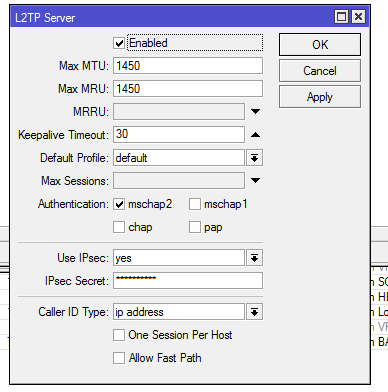

ad.2 L2TP/IPSEC

ad.3 No jest jak piszę

Eset nie sądzę. Przy www lub mail, może, bo robi MITM.

L2TP radzi sobie lepiej z podwójnym NAT i w tych przypadkach się go stosuje, gdy IPSec sobie nie radzi. Jedyne z czym się spotkałem, to Play wycinał ruch L2TP, a konkretnie wycinał IPsec 500/udp, bo podobno w tym abonamencie tak jest, ale po zgłoszeniu zaczęło działać.

U klientów na Plusie też był problem z 500/udp i nagle zaczęło działać. Zgłoś problem ISP, myślę, że rozwiąże problem szybciej, niż ktokolwiek Ci tu pomoże. Tylko ISP może Ci pomóc.

PS pomyśl nad IPsec, daje Ci więcej możliwości. Szczególnie przy określaniu dostępów bez grzebania w firewallu. Do tego przez IPSecbleci tylko ruch firmowy, a nie cały ruch łącznie z Internetem. Mam nadzieję, że wiesz co mam na myśli.

Patrząc po konfigu Mikrotika wydaj mi się że mam ipsec włączony. - zakładka IPSEC oraz poniżej L2TP server

P.S. jetem w mikrotiku kompletnie zielony - to że tam coś dodaję od siebie to tylko własna inwencja twórcza

Wszystko zależy od operatora,np.:

Tak, ze względów bezpieczeństwa blokowane są między innymi port 25 (tylko ruch TCP wychodzący) i port 123 (tylko ruch UDP przychodzący). Blokowane porty służą najczęściej do rozsyłania spamu lub wzmacniania ataków sieciowych wykorzystujących niezabezpieczone przez Abonentów serwery pocztowe (port 25) lub NTP (port 123).

Lista jest dużo dłuższa (Przerobiłem na sobie), po negocjacjach mam zablokowane: 25 i 123.