Na studiach muszę zrobić pewien projekt zaliczeniowy z sieci i chciałbym Was dopytać o konfiguracje.

A tego czasem nie jest łatwiej zrobić przez dzierżawę IP? Niespecjalnie rozumiem o co ma chodzić w tym projekcie, bo tutaj nic nie trzeba robić, gdyż narzędzia już są a pisanie nowych niczego nie nauczy.

http://tldp.org/HOWTO/Adv-Routing-HOWTO/lartc.rpdb.multiple-links.html

Pewnie wypowie się ktoś bardziej obeznany, ale powinieneś mieć 4karty po prawej a nie po lewej i do tego jakieś vlany by sieci nie widziały się fizycznie gdy je wszystkie podłączyć pod 1 kartę (przez switch).

Nie wiem czy rozumiesz.

Ja mam w założeniach DSL który gwarantuje nam klase 88.220.77.192/255.255.255.248 - jest to 6 adresów zewnętrznych. Czyli mogę sobie zrobić przykładowo 6 podsieci i natować na inny adres zewnętrzny, czyli takie natowanie np.

iptables -t nat -A POSTROUTING -o eth1 -s 192.168.0.1/24 -j SNAT --to 88.220.77.196

iptables -t nat -A POSTROUTING -o eth1 -s 192.168.1.1/24 -j SNAT --to 88.220.77.195

A więc jak te zewnętrzne IP zapisać w tym pliku /etc/network/intefaces ?

auto lo

To jest dla podsieci (IP wewnetrzne) a ja potrzebuje zapisać IP zewnetrzne (prawa strona)

Nie zrozumiałeś mnie , to jest przykładowa zawartość , liczę że wartości wpiszesz samemu .

A faktycznie teraz widze ze to WAN, ale to w takim razie jak mam to zapisać by były 4 IP zewnetrzne na jednej karcie?

masz na jednym interfejsie puścić 4 adresy?

Tak myslalem zeby zrobic po lewej podsieci każdy na osobnym interfejsie a po prawej wyjscie na internet wszystko na jednej karcie.

Chodziło ci o aliasy? :

http://www.cyberciti.biz/faq/linux-creating-or-adding-new-network-alias-to-a-network-card-nic/

Tu masz coś

Jutro będę miał możliwość przetestowania, ale na pierwszy rzut oka wygląda to obiecująco.

I wtedy można NATować jakąś podsieć na jakiś alias?

“88.220.77.196 / 192.168.1.1”

Mam nadzieję, że drugi ciąg oktetów, to nie jest maska. To by wprowadzało mnóstwo komplikacji przy adresowaniu.

Chodziło o to:

będę przepuszczał w taki sposób: 192.168.0.1 przez 88.220.77.196

oraz

192.168.1.1 przez 88.220.77.195

i tak dalej…

także chodziło o osobną podsieć

@EDIT

Już myślałem, że znalazłem rozwiązanie, a tu się okazuje, że zapora nie akceptuje aliasów :(

Do NATowania nie musisz przypisywać każdego publicznego adresu do karty. Robisz SNAT i najważniejsze jest to, żeby zdalny router znał trasę do Twojej sieci. Gdy pakiet przyjdzie do Twojego routera, NAT załatwi sprawę. Czyli przypisujesz jedno IP publiczne do karty, aby mieć w ogóle połączenie ze Światem, a w iptables lub w tablicy routingu (ip route) tworzysz reguły dla NAT. Nie mam tego teraz jak przetestować, ale powinno to działać. Zakładając, że na karcie przypiszesz adres 88.220.77.196, wysyłając pakiet z podsieci 192.168.1.1 zgodnie z regułą zamieni go na 88.220.77.195. Gdy pakiet wróci NAT zamieni go na adres prywatny. Natomiast jeśli chciałbyś mieć zdalny dostęp do routera po kilkoma adresami, wtedy musiałbyś przypisać każdy adres do karty sieciowej, ale do NAT nie jest Ci to raczej potrzebne. To o co mi chodzi powinno wyglądać tak:

/etc/network/interfaces

auto eth0

iface eth0 inet static

address 192.168.0.1

netmask 255.255.255.0

auto eth1

iface eth1 inet static

address 192.168.1.1

netmask 255.255.255.0

auto eth3

iface eth3 inet static

address 88.220.77.195

netmask 255.255.255.248

iptables

iptables -t nat -A POSTROUTING -o eth0 -j SNAT --to 88.220.77.195

iptables -t nat -A POSTROUTING -o eth1 -j SNAT --to 88.220.77.196

Włącz logowanie w iptales, tam powinno być zapisywane co się dzieje z pakietami. Możesz też wpiąć jakiś komputer na WAN i sprawdzić Wiresharkiem z jakiego IP przychodzą pakiety.

No tak, tak mi właśnie coś nie pasowało. Źle podałem interfejs wyjściowy, wszystko ma przecież wychodzić z jednej karty. No ale przynajmniej będziesz wiedział o co chodzi w projekcie

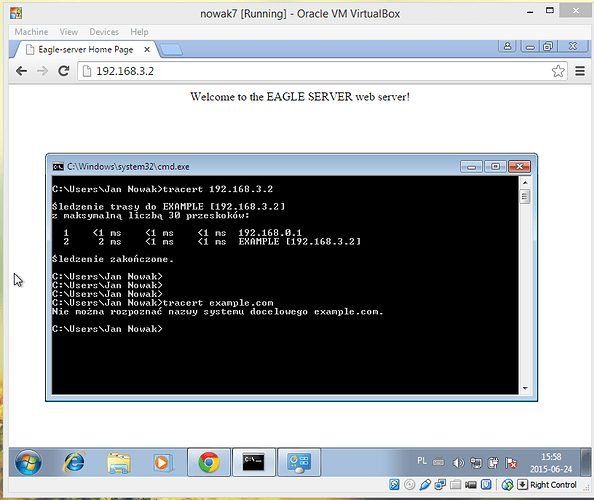

Ok w sumie to reszte podpunktów chyba ogarnę. Poza jednym na którym zatrzymałem się od wczoraj otóż mam serwer EAGLE, na którym jest DNS oraz strona WWW i staram się na NOWAKU uruchomić ją, wpisując www.example.com wyskakuje błąd, że strona niedostępna. Natomiast jak wpiszę IP EAGLA to wtedy strona działa. Dodam, że DNS jest raczej dobrze skonfigurowany bo wchodząc na www.wp.pl działa mi wszystko poprawnie.

O to co mam jak do tej pory:

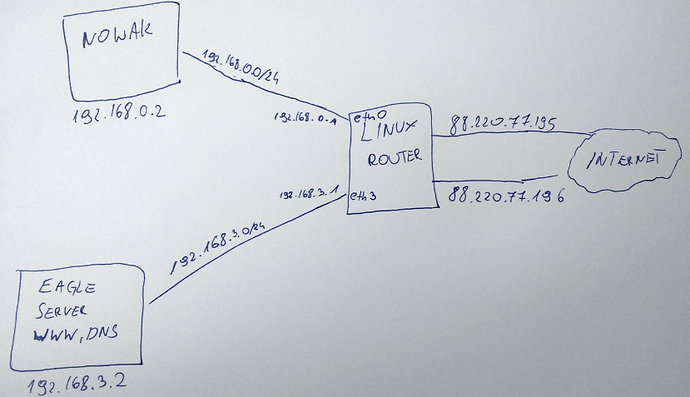

Fragment schematu sieci:

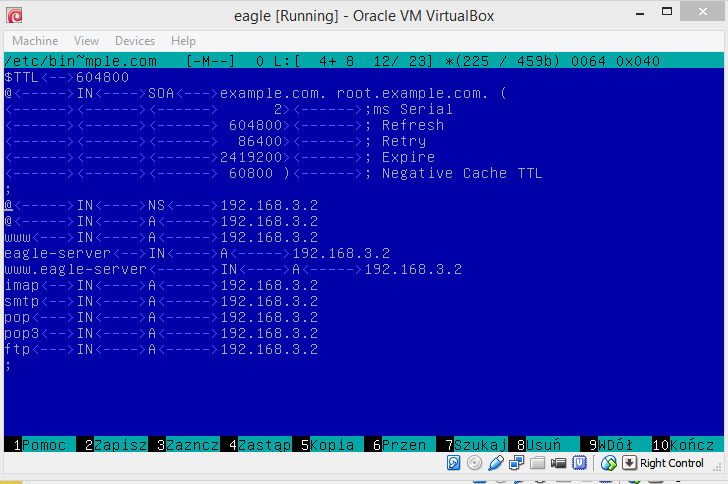

/etc/bind/example.com

iptables na routerze

#Udostepnianie neta

iptables -t nat -A POSTROUTING -o eth4 -s 192.168.0.0/24 -j SNAT --to 88.220.77.195

iptables -t nat -A POSTROUTING -o eth4 -s 192.168.3.0/24 -j SNAT --to 88.220.77.196

#Dostep DNS

iptables -t nat -A POSTROUTING -s 192.168.0.0/24 -d 192.168.3.2 -p udp --dport 53 -j SNAT --to 192.168.3.1

Próbowałem jakiś PREROUTING zrobić, ale bez skutku

Po co robisz NAT naIP DNSa? Konfigurację strefy zrób w osobnym pliku i nazwij go po swojemu. Plik strefy określ w pliku named.conf. Rekord ns powinien zawierać nazwę, a nie adres IP. Cała konfiguracja strefy jest do wywalenia. Jak będę przy komputerze, to Ci napiszę jak to powinno wyglądać, bo na telefonie mi ciężko będzie to zrobić

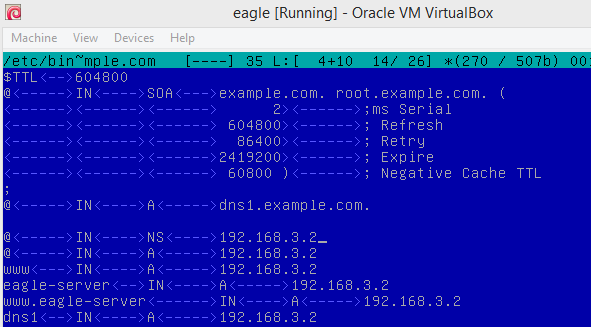

O to chodziło? (Dalej nie działa)

named.conf.default-zones

zone "example.com" {

type master;

file "/etc/bind/example.com";

};

Tak jak widać po IP śmiga, ale nie po adresie example.com

PS. Po restarcie ten twój sposób na rozdzielenie IP przestał działać i musiałem znów wrócić do takiego schematu żeby był internet na eaglu

#Udostepnianie neta

iptables -t nat -A POSTROUTING -o eth4 -s 192.168.0.0/24 -j SNAT --to 88.220.77.195

iptables -t nat -A POSTROUTING -o eth4 -s 192.168.3.0/24 -j SNAT --to 88.220.77.195 (zamiast 196)

#Dostep DNS

iptables -t nat -A POSTROUTING -s 192.168.0.0/24 -d 192.168.3.2 -p udp --dport 53 -j SNAT --to 192.168.3.1