Oto wyniki ![]()

FSS.txt (3,3 KB)

Malwarebytes Raport ze skanowania 2024-03-26 202204.txt (2,9 KB)

Dziękuję

Kilka usług do naprawienia.

Nadal będziemy skanować

- Pobierz ESET Online Scanner

- Uruchom z Uprawnieniami Administratora

- Wybierz język polski

- Kliknij Pierwsze kroki

- Potwierdź warunki

- Kliknij Pierwsze kroki

- Na ekranie Zanim zaczniemy zaznacz opcje według własnego wyboru

- Wybierz Skanowanie komputera

- Wybierz Pełne skanowanie

- Wybierz „Włącz wykrywanie i przenoszenie…”

- Rozpocznij skanowanie

- Gdy wykryje jakiekolwiek zagrożenia zapisz raport

- Program zapyta o Wersję próbną odznacz i wyłącz

- Udostępnij plik raportu

Ok mam

skan eset.txt (974 bajty)

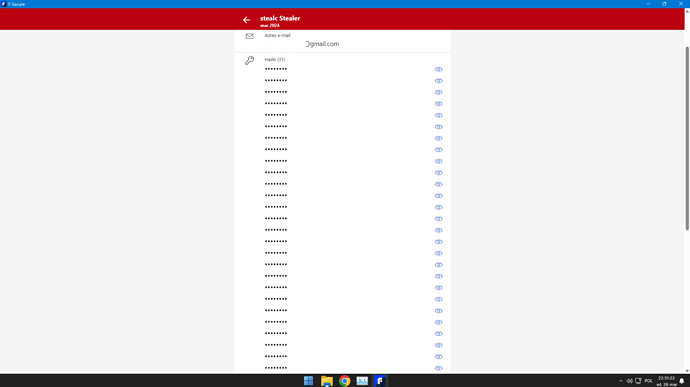

I taka jeszcze ciekawostka z fsecure. Mój aktualny email i pełno haseł ujawnionych. Większość znam.

Przyjrzę się tematowi

Czy w systemie używałeś programów zmieniających jakieś ustawienia?

Optymalizatory?

Infekcja jest widoczna

Zrób nowy skan FRST i wstaw logi do wglądu

Optymalizatory nie ale jest to mod Windows X-Lite ‘Optimum 11 Pro’ v4 by FBConan

Addition.txt (47,2 KB)

FRST.txt (71,5 KB)

Shortcut.txt (44,6 KB)

Wynik z F-Secure wskazuje na infekcję i wygląda na jedyny ślad po niej

Stealc Stealer

Złodziej kradnie dane i sam się usuwa

Ponieważ masz na komputerze wiele plików ‘różnego’ pochodzenia, nie jestem w stanie określić, który z nich i kiedy uruchomił Malware

Nie dodałem do pliku naprawczego wielu linii, które domyślnie bym umieścił, gdyż bardzo prawdopodobne jest, że parametry systemu zostały zmienione przez Modyfikacje

Również ustawienia Windows Update i Zabezpieczeń są zmienione.

Wspomniany wcześniej Malware próbuje na różne sposoby oszukać Zabezpieczenia, ale mogą być także przestawione przez Modyfikacje

Te ustawienia można próbować przywrócić. W razie czego poszukam skryptów do zmian w rejestrze

Wracam do pliku naprawczego

- Pobierz ten plik i zapisz w katalogu z FRST, tzn. C:\Users\Admin\Downloads

fixlist.txt (4,3 KB)

„Plik naprawczy został utworzony tylko dla Ciebie, nie należy go stosować na innym komputerze” - Uruchom FRST i kliknij Napraw, program wyłączy niepotrzebne procesy, zrobi Punkt Przywracania i zacznie pracę.

- Po restarcie wklej plik wynikowy.

- Pobierz ADWCleaner

- Uruchom z Uprawnieniami Administratora, uruchom skanowanie.

Jeśli znajdzie linie z Preinstalled to odznacz, resztę oczyść - Wklej plik wynikowy.

Pozdrawiam serdecznie

Juliusz

Ok przeszło ale adw nic nie znalazł

AdwCleaner[C00].txt (1,6 KB)

Fixlog.txt (13,9 KB)

Co do tego systemu to planuje instalować czyste iso. Bo coś czuje że ten mod jest winny. Mod całkowicie usuwa windows defender.

Ja bym nie instalował modyfikacji. Żadne jakieś Windows MX za dawnych czasów i inne pierdoły. Czysty ISO i format.

A nie wiecie panowie czy ten cały Stealc Stealer może się rozprzeszczenić na pendrive jak będę rufusem ISO wgrywał? Czy lepiej to zrobić na innym komputerze.

Inny komp. Oczywiście, że może.

Po przygotowaniu pena od razu w UEFI i start imprezy.

Ok. To idę ściągać na lapku mamy. Ale skan tam też zrobię. A do partycji rozruchowej

mógł się też wgrać?

Ok format zrobiony. Czysty system bez modyfikacji. Zainstalowałem od razu avast ale nie wiem czy to dobry wybór. Może ktoś ma jakieś lepsze darmowe rozwiązania dla bezpieczeństwa?

Trzeba właczyć myślenie.

Stealc ściąnąłeś na swój komputer sam i sam go uruchomiłes. Pewnie jego kod był wstrzyknięty w którąs z aplikacji którą pobrałes z jakiejs dziwnej strony.

Gdybyś miał wtedy działajacy Microsoft Defender ten trojan natychmiast zakończył by działanie.

Taką ma konstrukcję.

Ten trojan po zrobieniu tego co ma zrobić, kończy swoje działanie i samoczynnie kasuje swoje ślady w systemie.

Ofiara ma jak najdłuzej nie wiedzieć ze została zainfekowana.

Z bardzo prostej przyczyny.

Stealc wydobywa z systemu wszystkie wazne informacje jak hasła i loginy które sa gdziekolwiek w systemie zapisane, łącznie z numerem seryjnym dysku na którym system został zainstalowany by przejać konta i wydobyć z nich potrzebne informacje.

Nawiasem mówiąc twoje IP i nr seryjny dysku jest już w bazie danych hakera.

Jak masz mozliwośc to poproś ISP by przydzielił ci nowy IP.

Pozmieniaj hasła do wszystkich kont jakie gdziekolwiek utworzyłes.

Sciągaj aplikacje wyłacznie ze sprawdzonych stron i zanim zainstalujesz, przetestuj je na Virus Total.

P.S. Nie ma 100% pewnych AV.

Nie usuwaj Defendera i od czasu do czsu przeskanuj nim system w trybie offline.

Przeczytaj dokładnie instrukcje konfiguracji programu AV pamietajac o tym ze opcja default nie jest opcją zbyt bezpieczną.

Ok dzięki za wskazówki. A jak mam zmienne IP to też muszę do ISP dzwonić?

Ja z avasta korzystam od paru ładnych lat i jest git. Mogę polecić, ale żaden antywirus nie zastąpi myślenia.

Nie.

Ok to chyba temat wyczerpany serdecznie dziękuję wszystkim za rady a szczególnie @iJuliusz

Pozdrawiam.

Jeszcze mógł się włamać do telefonu, niby Pegasus da się już wgrać na cegłofony ![]()

![]() (być może pdobną aktualizacje ma Predator, Hermit i inne badziewie z darkwebu).

(być może pdobną aktualizacje ma Predator, Hermit i inne badziewie z darkwebu).

@krystian3w no chciałem format robić ale coś się nie da a kiedyś robiłem. Tu jest mój wątek n ten temat.