Chciałbym sformatować swój dysk w celu sprzedaży. Chciałbym żeby osoby trzecie nie miały możliwości odzyskania z niego danych. Są na nim moje prywatne dane i po prostu chciałbym czuć się bezpieczniej. Czy jest jakiś specjalny program do takiego formatu dysku? Może jakieś nadpisanie?

Ccleaner

Jaki to konkretnie jest dysk?

Secure Erase z kolorowych przycisków producenta/UEFI lub hdparm:

Funkcja ‘Secure Erase’.

//cóż za synchronizacja myśli

Gorzej i jak ten wątek będzie trzeba zabezpieczyć przed off-topem.

Chciałbym przeprowadzić operację Secure Erase jednak nie wiem jak mam to zrobić. Oprogramowanie ADATA nie pozwala tego zrobić na win 10. Ktoś ma jakiś pomysł jak to wykonać?

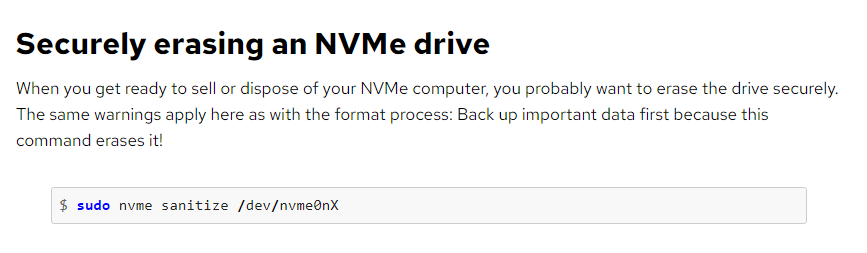

Twój dysk oparty jest o NVMe, więc trzeba użyć odpowiedniego narzędzia o nazwie nvme-cli

-

Pobierz sobie obraz Ubuntu:

Download Ubuntu Desktop | Download | Ubuntu -

Następnie Ventoy (rozpakuj go):

https://github.com/ventoy/Ventoy/releases/download/v1.0.79/ventoy-1.0.79-windows.zip -

Podpinasz pendrive (min. 8GB) uruchamiasz Ventoy2Disk, wybierasz z rozwijalnej listy swojego pendrive i dajesz „Install”

(wszystkie pliki z tego pendrive wyparują!!!) -

Na utworzoną przez narzędzie partycję kopiujesz wcześniej ściągnięty obraz ISO Ubunutu

-

Ubuntu bootujesz podobnie jak instalator Windows

-

Po uruchomieniu odpal „Terminal” i wpisz kolejno:

sudo apt update

sudo apt install nvme-cli

(następnie potwierdź enterem) -

Poleceniem:

sudo nvme list

Wyświetlasz dyskinvmejakie masz. -

Potem sprawdź, czy jest obsługiwany

Secure Erease:

sudo nvme id-ctrl -H /dev/nvme0

(w przykładzie jest dysk 0 - czyli pierwszy obecny dysk NVMe)

Jeżeli wystąpi napis:

0x1 Format NVM Supported

i dodatkowo: Crypto Erase Supported as part of Secure Erase

To możesz wykonać Crypto Secure Erease:

sudo nvme format /dev/nvme0 -n1 -s2

Po tym odliczane jest 10 sekund (do namysłu), gdzie jeszcze można przerwać procedurę naciskając CTRL+C, jeżeli nie wciśniesz to kryptograficzne Secure Erease się wykona.

Jeżeli dysk nie wspiera Crypto Erease to zamiast „-s2” dajesz „-s1” we wcześniejszym kroku.

Na końcu możesz wymusić discarda, aby kontroler wykonał TRIM:

sudo blkdiscard /dev/nvme0n1

Dla zweryfikowania, czy jest wyzerowane:

sudo hexdump -n 1024 /dev/nvme0n1

Powinny być same zera.

Tu masz przykładowo, jak to wygląda w praktyce:

How to Format (Secure Erase) an NVMe Drive - YouTube

Mam jeszcze jedno pytanie. Czy ta operacja może uszkodzić w dysk w jakiś sposób? Jest bezpieczna czy można mieć pewne obawy?

Bezpieczna. Aplikacja daje tylko polecenie po protokole NVMe do firmware dysku, a kontroler odwala całą robotę.

Tak językiem „Kowalskiego” - funkcja Secure Erease jest wbudowana w oprogramowanie dysku, a aplikacja tylko tą operację wywołuje.

Samsung dał poradę

Ale autor nie chce sprzedać elektrozłomu.

Wykonałem wczoraj operację secure erase. Wszystkie dane wykasowane. Jednak po wykonaniu operacji nie mogłem wyświetlić wyników tych komend: sudo blkdiscard /dev/nvme0n1 i sudo hexdump -n 1024 /dev/nvme0n1. Po wpisaniu tych komend nic się nie wyświetliło. Na filmie jest pokazane że na konsoli po wykonaniu operacji widnieje succes formatting namespace: 1. W moim przypadku zamiast 1 widniał ciąg znaków: fffffff. Ponadto podczas chęci restartu komputera widniał błąd:

[ 987.906700] EXT4-fs error (device nvmeOn 1p5): __ext4_find_entry: 1623: inode #262216: comm gdm-session-wor: checksumming directory block 0 Operacja została wykonana poprawnie czy te objawy mogą wskazywać coś innego?

Co zwraca lsblk | grep nvme?

Czy bezpieczna i sprawna?

Firmware dysku to pakiet funkcji. Nie udokumentowanych przez producenta. Tylko on wie jakie sa i jak prawidłowo je uruchomić.

Dodatkowo. Tu nie ma standardu.

Firmware tego samego producenta w jednych jego dyskach zawiera wszystkie funkcje a w innych nie.

No i zapytaj tego co ci doradził o takie polecenie.

INFO tu

Gdzie to jest?

blkdiscard może nie wyświetlać informacji zwrotnej.

Co hexdump spróbuj zawęzić do /dev/nvme0

Co zwracało sudo nvme list ?

I tak jak napisał @Berion , co zwraca: lsblk | grep nvme

To ważne, bo resztę poleceń dostosowuje się do tego, co zwracają te polecenia.

F-ki oznaczają, że format nastąpił w stosunku do całej tablicy partycji na tym dysku. (0xffffffff(ALL namespaces))

Ważne, że był napis „Success” i nie było dodatkowych informacji.

Błędy przy restartcie/zamykaniu systemu uruchamianego z LiveUSB są na porządku dziennym, tym bardziej po Secure Erease.

Jeżeli były na nim wcześniej dane (przed operacją), a teraz ich nie ma to znaczy, że udało się.

Wpisujesz w terminalu…

lsblk to program, który wylistuje ci wszystkie urządzenia blokowe, czyli wszystkie prawdziwe jak np. HDD, SSD, ODD, ODDW, eMMC, NMVE, USB itd. i wszystkie wirtualne jak np. nbd, loopy, mappery itd. grep to program, który z wyjścia wyodrębni tylko te linijki, które zawierają wskazaną frazę - w tym przypadku „nvme” bo reszta nas nie interesuje. A po to masz to zrobić, abyś pokazał listę znalezionych urządzeń skoro „/dev/nvme0n1” nie znalazł, to musi być inne i tymże innym zastąpisz nazwę urządzenia w poleceniu, które podał Domker.